តើធ្វើដូចម្តេចដើម្បីដឹងពាក្យសម្ងាត់របស់ឯកសារ

មានឧបករណ៍ជាច្រើននៅលើអ៊ីនធឺណិតដែលអនុញ្ញាតឱ្យអ្នកស្វែងរកពាក្យសម្ងាត់សម្ងាត់ឬដូចដែលយើងនឹងហៅវានៅថ្ងៃនេះ: ពាក្យសម្ងាត់ នៃឯកសារមួយ, ខ្ញុំមិនធ្វើពុតជាមួយនឹងការប្រកាសនេះដើម្បីលើកកំពស់ការ malice; ជាការពន្យល់ពីហានិភ័យដែលមានដើម្បីជឿថាទិន្នន័យទាំងអស់របស់យើងត្រូវបានការពារក្នុងវិធីសាមញ្ញមួយនៅពីក្រោយឈ្មោះនៃក្តីស្រឡាញ់នៅក្នុងថ្នាក់ទី 4 នៃសាលា។

មានឧបករណ៍ជាច្រើននៅលើអ៊ីនធឺណិតដែលអនុញ្ញាតឱ្យអ្នកស្វែងរកពាក្យសម្ងាត់សម្ងាត់ឬដូចដែលយើងនឹងហៅវានៅថ្ងៃនេះ: ពាក្យសម្ងាត់ នៃឯកសារមួយ, ខ្ញុំមិនធ្វើពុតជាមួយនឹងការប្រកាសនេះដើម្បីលើកកំពស់ការ malice; ជាការពន្យល់ពីហានិភ័យដែលមានដើម្បីជឿថាទិន្នន័យទាំងអស់របស់យើងត្រូវបានការពារក្នុងវិធីសាមញ្ញមួយនៅពីក្រោយឈ្មោះនៃក្តីស្រឡាញ់នៅក្នុងថ្នាក់ទី 4 នៃសាលា។

ក្នុងករណីនេះខ្ញុំនឹងបង្ហាញឧទាហរណ៏នៃ LasBit Corp, ថាប្រសិនបើនរណាម្នាក់នៅថ្ងៃណាមួយទាមទារវាដោយសារតែគាត់ភ្លេចឈ្មោះមិត្តស្រីដែលគាត់ធ្លាប់ប្រើដើម្បីការពារឯកសារ Excel របស់គាត់ឬបុគ្គលិកព្យាបាទបានទុកទិន្នន័យដែលកំណត់ដោយចេតនាការពារហើយនេះជាផ្លូវចេញ។

1 ។ ពាក្យសម្ងាត់មិនល្អ

វាច្បាស់ណាស់ថានៅក្នុងជីវិតនេះយើងត្រូវប្រើពាក្យសម្ងាត់ច្រើនជាងមួយដើម្បីសុវត្ថិភាព។ វាមិនអាចទៅរួចទេក្នុងការប្រើវាដើម្បីចូលប្រើវេទិកាគ្រាន់តែដើម្បីធ្វើឱ្យយោបល់ប៉ុណ្ណោះជាជាងបញ្ចូលគណនីអ៊ីម៉ែលហ្វេសប៊ុកឬកាតឥណទាន។ ហើយនេះគឺជាអ្វីដែលធ្វើឱ្យយើងបាត់បង់គំនិតពីព្រោះឆាប់ឬក្រោយមកយើងអាចយល់ច្រឡំ។

ពាក្យសម្ងាត់ដែលមានសុវត្ថិភាពបំផុតគឺជាលេខដែលមានលេខយ៉ាងតិច ៩ ខ្ទង់ហើយវាមិនមែនជាពាក្យវចនានុក្រមពិតប្រាកដទេដែលអាចមានលេខហើយបើអាចយ៉ាងហោចណាស់មានអក្សរធំមួយ។ នេះពីព្រោះគោលការណ៍ដែលកម្មវិធីអនុវត្តដើម្បីបំបែកពាក្យសម្ងាត់គឺផ្អែកលើការផ្សំតួអក្សរកាន់តែច្រើនវាកាន់តែយូរ។ វាមិនត្រូវបានណែនាំឱ្យប្រើលេខកូដប្រភេទផ្សេងទៀតដូចជាពាក្យដែលមានសញ្ញាសង្កត់សំឡេងឬនិមិត្តសញ្ញាទេពីព្រោះប្រសិនបើថ្ងៃណាមួយយើងរកឃើញក្តារចុចមួយដែលតារាងតួអក្សរត្រូវបានខូច ... ការប្រញាប់អាចមានរសជាតិ ឆៅឆៅ.

2 ។ សូមយើងមើលឧទាហរណ៍

នេះជាករណីនៃឯកសារ Excel ដែលអ្នកបច្ចេកទេសរបស់ខ្ញុំម្នាក់បានធ្វើដើម្បីបង្រៀនការប្រើប្រាស់ឯកសារសុរិយោដី។ ខ្ញុំមានការអនុញ្ញាតពីគាត់ពីព្រោះគាត់បានជំទាស់ខ្ញុំប្រសិនបើគាត់អាចរកវិធីដើម្បីបំបែកលេខសម្ងាត់របស់គាត់ដូច្នេះយើងនឹងទៅទីនេះ៖

សម្រាប់ការធ្វើជាឯកសារ Excel, រឿងតែមួយគត់ដែលខ្ញុំកាន់កាប់គឺ ExcelPassword ហើយដឹងវិធីត្រឹមត្រូវ:

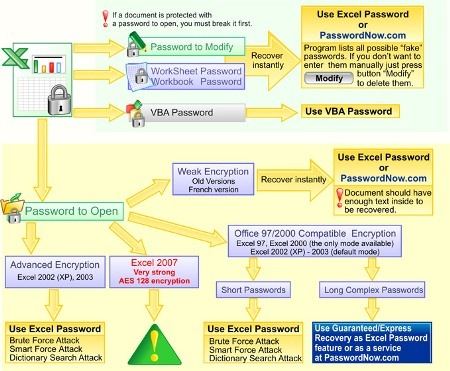

ក្រាហ្វបង្ហាញផ្លូវផ្សេងៗគ្នា:

- ប្រសិនបើអ្នកចង់បំបែកពាក្យសម្ងាត់នៃក្រឡាដែលបានចាក់សោប៉ុន្តែដោយគ្មានឯកសារដែលបានការពារមានជម្រើសដែលត្រូវបានហៅ ក្លែងក្លាយ ដែលអនុញ្ញាតឱ្យ កំណត់វាឡើងវិញ ភ្លាមដោយគ្មានកម្មវិធីស្វែងរកឈ្មោះ។

- ជម្រើសមួយទៀតគឺប្រសិនបើអ្នកមានឯកសារ Excel ប៉ុនែ្តនៃ 2003 កំណែ ការវាយប្រហារដាប់ប៊ែល។ ខ្ញុំនឹងរកវានៅពីរបីនាទី។ ទោះបីជាឯកសារទាំងនោះក៏មានជម្រើសនៃការអ៊ិនគ្រីបដែលប្រសិនបើពួកគេមានពាក្យសម្ងាត់វែងនិងស្មុគស្មាញមិនត្រូវបានអនុវត្ត។

- ហើយបន្ទាប់មកមានជម្រើសនៃឯកសារ 2007 ដែល Office ធ្វើឱ្យកាន់តែស្មុគស្មាញដល់ទម្រង់នៃការអ៊ិនគ្រីប (ការអ៊ិនគ្រីប AES 128), ដែលការងារនេះយឺតទៅនឹងកម្រិតដែលពាក្យសម្ងាត់វែងនិងស្មុគស្មាញ។

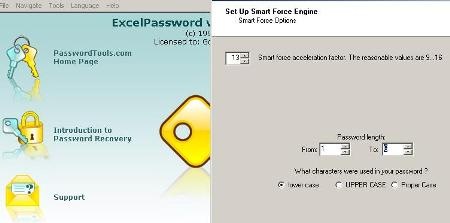

បន្ទាប់ពី wizard អ្នកអាចផ្តល់នូវលក្ខណៈមួយចំនួនដូចជាភាសាដែលអ្នកត្រូវបានគេរំពឹងថានឹងស្វែងរកពាក្យចំនួនអតិបរមានៃតួអក្សរពាក្យចាប់ផ្តើមនិងបញ្ចប់ប្រសិនបើអ្នកចង់ពិចារណាអក្សរឬលេខកូដ ... សម្រាប់ជម្រើសនីមួយៗបង្ហាញចំនួនពេលវេលាដែល វាអាចធ្វើការស្វែងរកពីពីរបីនាទីទៅច្រើនថ្ងៃ។

ដោយដឹងថាអ្នកបច្ចេកទេសដែលអាចដាក់ពាក្យបានតែនៅក្នុងភាសាអេស្ប៉ាញហើយថាបើយោងតាមការគណនារបស់គាត់អាចដើរបានតិចជាងប្រាំមួយតួនៅទីនេះខ្ញុំទៅ។

រួចរាល់:

23 វិនាទីដោយគ្មានអក្សរធំ

វាត្រូវតែជាឈ្មោះមិត្តស្រីសាលាឬឈ្មោះហៅក្រៅរបស់នរណាម្នាក់នៅក្នុងបន្ទប់។ hehe

វាលឿនណាស់ដែលខ្ញុំមិនមានបញ្ហាក្នុងការទទួលព្រីនព្រីន។ រឿងអាក្រក់គឺថាខ្ញុំមិនបានចរចាការភ្នាល់ទេគ្រាន់តែជាបញ្ហាប្រឈម។

ដើម្បីសាកល្បងទ្រឹស្ដីរបស់ខ្ញុំខ្ញុំបានប្រើពាក្យសម្ងាត់ដូចគ្នានឹងគណនី Yahoo របស់អ្នកហើយវាមានលក្ខណៈដូចគ្នាប៉ុន្តែឥឡូវនេះខ្ញុំបានព្រមានអ្នកព្រោះខ្ញុំមិនមានបំណងអាក្រក់ជាមួយអ្នកបច្ចេកទេសម្នាក់ដែលខ្ញុំខិតខំប្រឹងប្រែងច្រើន។

វាក៏អាចកើតមានផងដែរដែលមនុស្សជាច្រើនមានការញាក់នៅពេលនេះហើយប្រសិនបើពួកគេមិនទាន់មានវានៅឡើយសូមពិនិត្យបញ្ជីពាក្យសម្ងាត់ដែលអាចរកឃើញជាមួយកម្មវិធី។ ចុងក្រោយ.

3 ។ ពាក្យសម្ងាត់ប្រភេទណាដែលអាចបំបែក LastBit

វានឹងមិនមែនជាពិភពលោកល្អឥតខ្ចោះនោះទេប៉ុន្តែត្រូវមើលថាមានម៉ូឌុលដែលអាចត្រូវបានទិញដាច់ដោយឡែកយោងទៅតាមតំរូវការ៖ ក្នុងចំណោមរបស់ទាំងនេះមានៈ

|

ឯកសារការិយាល័យ

|

កម្មវិធីអ៊ីនធឺណិត

ឯកសារឬកម្មវិធីផ្សេងទៀត

|

ខ្ញុំមិនសង្ស័យទេថាប្រភេទនៃកម្មវិធីទាំងនេះអាចជាដំណោះស្រាយចំពោះបញ្ហាអាជីវកម្មដូចដែលខ្ញុំបានលើកឡើងនៅដើម។ ប៉ុន្តែខ្ញុំមានការសង្ស័យយ៉ាងធ្ងន់ធ្ងរប្រសិនបើនៅក្នុងដៃមិនត្រឹមត្រូវវាអាចគ្មានគ្រោះថ្នាក់ទេ។

ព្រួយបារម្ភ?